Küberkuritegevuse uusim ärimudel – inimeste juhitavad ründed – innustab tegevusele igasuguste võimetega kurjategijaid.

Lunavara, mis on üks püsivaimaid ja valdavamaid küberohte, areneb pidevalt edasi ja selle uusim vorm kujutab endast uut ohtu organisatsioonidele üle kogu maailma. See lunavara areng ei hõlma uusi tehnoloogilisi edusamme. Tegemist on hoopis uue ärimudeliga: lunavara teenusena („Ransomware as a Service“ – RaaS).

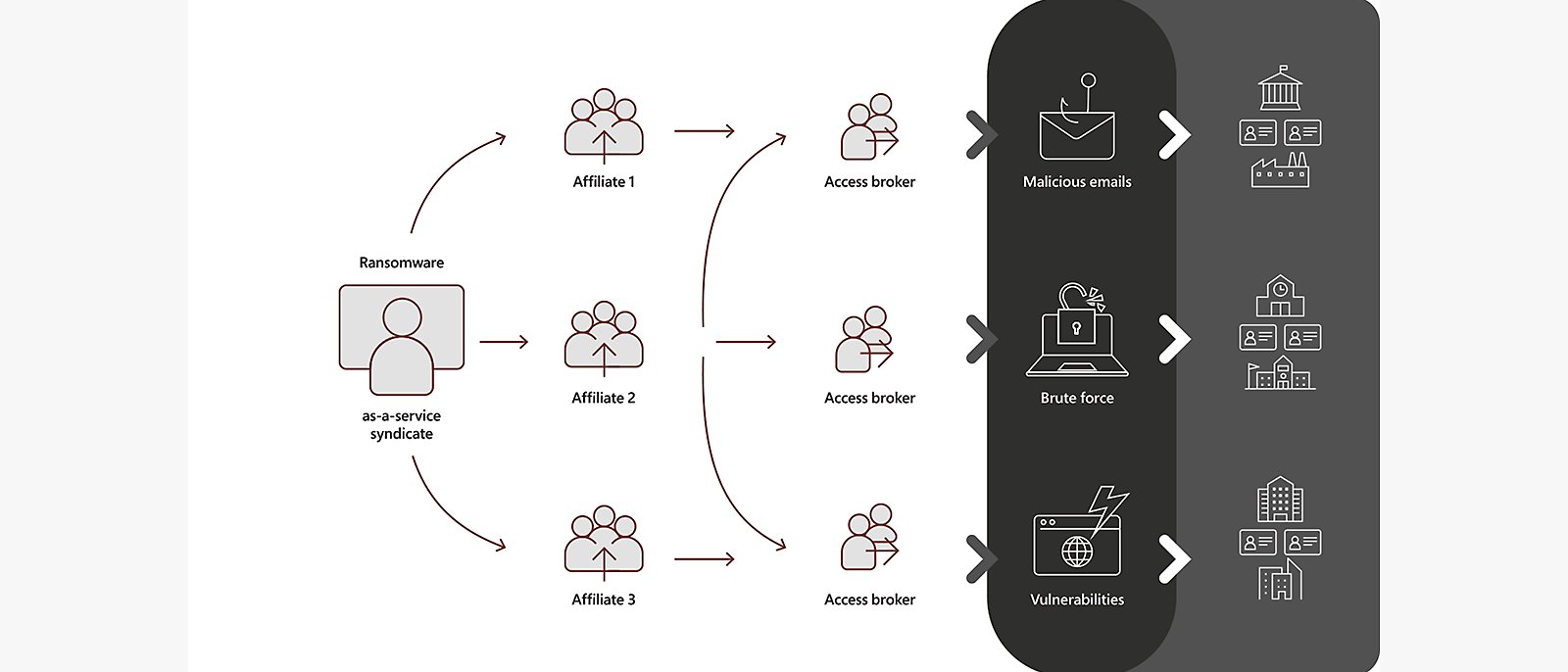

Lunavarateenuse korral sõlmivad omavahel kokkuleppe operaator, kes töötab väljapressimisoperatsioonide jaoks vajalikud tööriistad välja ja haldab neid, ning tema partner, kes laseb lunavaralasti käiku. Kui partner viib läbi eduka lunavara- ja väljapressimisründe, saavad sellest kasu mõlemad osapooled.

RaaS-i mudeli korral saavad sellesse tegevusse sekkuda ka ründajad, kellel endal napib oskusi või tehnilisi teadmisi ise tööriistad välja töötada, ent kes suudab kellegi teise poolt juba valmis tehtud sissetungikatsete ja süsteemiadministraatori tööriistu rünnete jaoks kasutada. Sellised madalama järgu kurjategijad võivad ka lihtsalt osta võrgujuurdepääsu mõnelt kogenumalt kriminaalselt rühmituselt, kes on juba suutnud perimeetrist läbi murda.

Ehkki RaaS-i partnerid kasutavad suuremate oskustega operaatorite pakutavaid lunavaralaste, ei ole tingimata tegemist sama „lunavarajõuguga“. Pigem on tegemist omaette ettevõtmistega, kes tegutsevad üldises küberkuritegevuse keskkonnas.